1Mobility MDM Agent

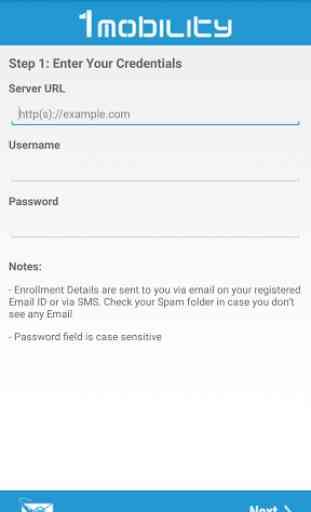

1Mobility est une plate-forme Enterprise de gestion de périphériques. 1Mobility MDM Agent permet la plate-forme d'entreprise pour gérer en toute sécurité les appareils.IMPORTANT: L'application 1Mobility MDM Agent est pour les entreprises et nécessite l'installation du logiciel de back-end à travailler. Se il vous plaît contactez votre administrateur (s) informatique pour un nom d'utilisateur et mot de passe.1Mobility solution sécurise, surveille, gère et soutient appareils mobiles déployés à travers diverses plates-formes, les fournisseurs de services et aux entreprises. Nous fournissons Over-The-Air (OTA) la distribution d'applications (MAM), les données et les paramètres de configuration pour tous les types d'appareils Android; y compris les smartphones et tablettes.1Mobility est une solution très flexible, basé sur le cloud de gestion de périphérique de l'entreprise est conçu pour évoluer en tant que votre entreprise se développe. Certaines organisations peuvent choisir d'autoriser la plate-forme privée 1Mobility pour l'hébergement sur leur propre nuage ou des serveurs privés.Pour les employés, 1Moblity vous permet d'accéder en toute sécurité aux ressources d'entreprise. 1Mobility permet aux administrateurs de sécurité et de conformité se applique de qualité entreprise sur les appareils BYOD tout en protégeant la vie privée des employés.Pour les administrateurs informatiques, 1Mobility vous permet de gérer et de protéger les données d'entreprise en mouvement et au repos sur les appareils Android en utilisant le chiffrement de haute qualité.1Mobility aide les entreprises

• Prenez le contrôle des politiques de sécurité sur les appareils mobiles

• Gérer le risque de données d'entreprise et de la propriété intellectuelle

• Augmenter la productivité et moderniser votre infrastructureCaractéristiques de 1Mobility

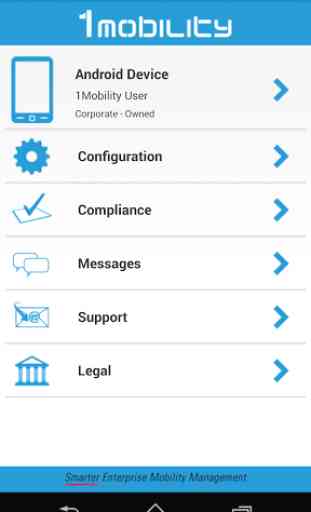

• Mobile Device Management (MDM)

- console Web centrale pour la gestion des périphériques à travers les systèmes d'exploitation

• Configurer les appareils

- Over-The-Air (OTA) configuration des profils de sécurité, e-mails, VPN, Wi-Fi Monitor et sécurisés

- politiques de code, détection de dispositifs compromis, la localisation, le suivi des appels, de restreindre les applications de la liste noire

• Enterprise Applications Management (MAM)

- Distribuer Enterprise Applications, Applications publique, recommander et applications de la liste noire

• Prenez le contrôle des politiques de sécurité sur les appareils mobiles

• Gérer le risque de données d'entreprise et de la propriété intellectuelle

• Augmenter la productivité et moderniser votre infrastructureCaractéristiques de 1Mobility

• Mobile Device Management (MDM)

- console Web centrale pour la gestion des périphériques à travers les systèmes d'exploitation

• Configurer les appareils

- Over-The-Air (OTA) configuration des profils de sécurité, e-mails, VPN, Wi-Fi Monitor et sécurisés

- politiques de code, détection de dispositifs compromis, la localisation, le suivi des appels, de restreindre les applications de la liste noire

• Enterprise Applications Management (MAM)

- Distribuer Enterprise Applications, Applications publique, recommander et applications de la liste noire

Catégorie : Professionnel

Recherches associées